Recomendaciones para evitar el SPAM

Los e-mails han ganado gran espacio en la comunicación corporativa en los últimos años, e independientemente del uso creciente de tecnologías de mensajería instantánea, muchas formalizaciones terminan siendo solicitadas o realizadas por e-mail. Así que para muchas e actividades importantes, el e-mail se presenta como estándar de comunicación.

Como todo servicio que pasa a ser muy utilizado, los e-mails se convirtieron fácilmente en blanco de personas y empresas malintencionadas, para el envío de propagandas no solicitadas.

Según estadísticas del cert.br, hubo 735.262 mil spams reportados a lo largo del año 2014. Hay un número alarmante si partimos del principio de que la gran mayoría de las personas y empresas no generan notificaciones a instituciones especializadas. En realidad, gran parte de las empresas no saben de la existencia de tal posibilidad.

Consejos para evitar el SPAM

Ten conciencia del uso de tu casilla

- Debes sospechar de todos aquellos correos de amigos que parecen solicitudes o contienen enlaces y te invitan a hacer clic allí y nunca respondas a los spammers que hayan llegado a tu bandeja de entrada.

- También debes tener en cuenta que las “máscaras de spam” pueden venir de fuentes legítimas, como Facebook, tu banco u otras instituciones de reputación.

- Seguridad en las Redes: Hace mucho tiempo, el spam llegaba a las redes en forma de perfiles falsos de usuarios con solicitudes o mensajes dañinos. Una mayor amenaza ahora es el uso de enlaces cortos (como bit.ly) en Twitter y Facebook que pretenden llevarte a algún lugar, mientras que acabas en sitios de spam. Los spammers también se las han ingeniado para meterse en Instagram ahora, como falsos usuarios que comparten capturas de pantalla de que los sitios que promueven.

- Recomendamos, que no hagas clic en enlaces sospechosos, pero sí intenta prestar atención a las herramientas de reporte de spam de las redes para ayudarles a erradicar a estos abusadores de las plataformas.

- Utiliza Plugins. Hay muchos plugins disponibles para que añadas a tu navegador web, que pueden ayudarte a mantener tu privacidad segura mientras reduces la cantidad de spam a la te expones al surfear en la web.

- Esto incluye populares opciones como Firefox y Chrome, con funciones que pueden enmascarar tu dirección de correo a potenciales spammers, bloquear ads de spam y scripts en las páginas web que visitas y pueden también reducir o eliminar las cookies que dejas al navegar en la web, cookies que los publicistas y spammers utilizan para inundarte con mensajes que no quieres y que pueden ser potencialmente dañinos.

- Actualizaciones del sistema: Como siempre, recomendamos mantener tus programas de software y tu sistema operativo actualizados. Las últimas versiones de todas estas plataformas incluyen los últimos parches de seguridad para evitar que tu sistema se infecte, por eso debes seguir estos anteriores pasos y así evitar ser preso de los spammers que pueden estar tratando de dañar o secuestrar su sistema.

- Usa un producto antivirus: Aunque utilices muchas tácticas de prevención que te protejan al 100%, necesitas descargar -y mantener actualizado- un fuerte sistema antivirus, que te protege de las últimas amenazas e identifica sitios sospechosos y de phishing.

- Cuida el mensaje: se debe de ser cuidadoso con el contenido del mensaje. Ciertas palabras pueden hacer saltar las alarmas de los filtros anti-Spam. No caigas en el contenido básico y extremadamente comercial

Algunas palabras que debes evitar son:

- Free / Gratis

- Sexo (incluso si intentas decir

género) - Oferta · Descuento

- Visto en TV · Ganar dinero

- Aprovecha ahora · Has ganado

- No es SPAM · Llama gratis

- Trabaja desde casa · Beneficio inmediato

- Sin coste oculto · Beneficio total

Consejos técnicos para evitar el SPAM

1. Utiliza por lo menos dos cuentas de email

- Mantén por lo menos dos direcciones de correo electrónico. Una dirección privada sólo para correspondencia con contactos fiables. Otra pública para registrarse en foro públicos, publicar en al web, suscribirse a listas de correo, etc.

- La dirección privada debe ser difícil de adivinar, ya que los spammers realizan ataques “de diccionario” con las palabras más frecuentes a las casillas de correo.

- No des facilidades para que se hagan con tu e-mail privado. Un correo enviado a un grupo de discusión público, hará que tu dirección de correo electrónico aparezca de por vida en internet. Y esto es como un dulce para un spammer.

2.Trucos para despistar a los buscadores de correo electrónico

- Los spammers utilizan buscadores para localizar los correos electrónicos publicados en páginas web, listas, foros , etc. Si hay que publicar un e-mail lo ideal es usar una dirección de correo electrónico, donde no importe demasiado recibir spam y por tanto pensada para ello.

- En algunos sitios Web, las empresas sustituyen el símbolo @ por la palabra “arroba”. Un ejemplo: administracionARROBAempresa.com. También se puede reemplazar la @ por una imagen con el mismo símbolo.

3. Aplicá reglas de correo

- Utiliza reglas de correo para que examine los asuntos de los mensajes, y que se decida qué hacer ante determinado tipo de asuntos. Clientes de correo como Outlook y los webmails mas modernos incorporan estas reglas, aunque lo ideal es que ya estén incluidos dentro del propio servidor de correo electrónico, y que sea el administrador el que cree las reglas correspondientes.

4. Filtros antispam y listas negras

- Existen utilidades que filtran los mensajes de spam en función de unas reglas, o simplemente comprobando listas negras. Algunas de estas utilidades se encuentran en el propio servidor de correo, evitando que el usuario tenga que preocuparse de esto.

- Agrega los correos spams recibidos a la lista negra, de acuerdo a las instrucciones que te de el administrador de tu red, o el programa de correo que utilizas.

5. No intentes desuscribirte cuando recibas un spam

- La mayoría de emails enviados por spammers están esperando una confirmación “unsubscribe” para asegurarse que tu correo electrónico existe y tiene detrás un usuario que lo lee. No intentes borrarte. Simplemente pásalo a la lista negra.

6. Evitá los engaños

No participes en contestar o reenviar los engaños que circulan por la Red para hacerse con tu dirección de correo electrónico. Los engaños más comunes son: cartas en cadena, trabajar desde casa, perder peso, créditos y préstamos, o contenidos gratuitos para adultos.

7. Utilizá la copia oculta CCO

Si tienes que enviar un email a varias personas y estas no tienen una relación entre sí envíalo como copia oculta, de esta forma estarás preservando la confidencialidad del mensaje y evitaras compartir sus email.

Herramientas Anti SPAM en correos de ciudadanas y ciudadanos:

Soluciones ANTI-SPAM para organizaciones públicas y privadas

Funcionalidad

Los productos asociados la familia Herramientas Anti-Spam están

orientados a proporcionar seguridad a los sistemas de correo electrónico. Su objetivo es analizar el correo entrante y saliente, y bloquear correo no deseado o basura (spam) y código dañino (malware) antes de que pueda comprometer la red o los

clientes de correo.

ANTI-SPAM CLOUD:

ANTI-SPAM DATACENTER:

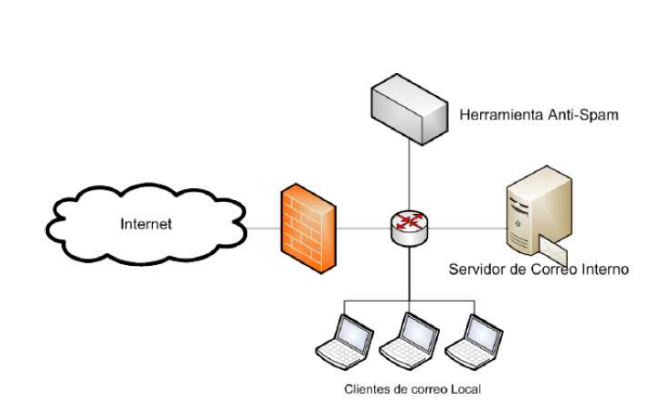

El dispositivo se encuentra en la misma red que el servidor de correo electrónico y todos los clientes de correo. La herramienta Anti-Spam recibe todos los emails y los analiza. Aquellos que no se retienen en cuarentena o se bloquean, se reenvían al servidor de correo de destino.

El dispositivo se encuentra físicamente entre el servidor de correo y todos los clientes de correo local, permitiendo la interceptación de los mensajes.

El anti-spam se despliega como un módulo software en el servidor en el que se encuentra alojado el servidor de correo electrónico.

Entorno de uso

Por lo general, este tipo de dispositivos se encuentran en grandes o medianasempresas, así como en redes del sector público, como parte de una arquitecturade defensa en profundidad, en combinación con medidas adicionales endiferentes capas de protección.

Para la utilización en condiciones óptimas de seguridad de la herramienta Antispam, es necesario que se integre en un entorno de trabajo que cumpla una serie de condiciones mínimas de protección:

- Protección física: El producto deberá instalarse en un área donde el acceso sólo sea posible para el personal autorizado y con condiciones ambientales adecuadas.

- Plataforma segura: En caso de tratarse de un producto software, este seejecutará sobre una plataforma confiable, incluyendo el sistema operativo o cualquier entorno de ejecución sobre el que se utilice.

- Administración confiable: El Administrador será un miembro de plena confianza y que vela por los mejores intereses en materia de seguridad de la empresa/administración. Por ello, se asume que dicha persona estará capacitada, formada y carecerá de cualquier intención dañina al administrar el producto.

- Actualizaciones periódicas: El firmware (si aplica) y el software del producto será actualizado conforme aparezcan actualizaciones que corrijan vulnerabilidades conocidas.

- Protección de las credenciales: Todas las credenciales, en especial las del administrador, deberán estar correctamente protegidas por parte de la organización que utilice el producto.

Delimitación del alcance del dispositivo

Este tipo de productos se presentan, tanto en formato Equipo dedicado o Appliance (hardware provisto de firmware dedicado y software), como en formato software.

Recursos que es necesario proteger

Los recursos que es necesario proteger mediante el uso de esta familia de productos, incluyen:

- Interfaces de gestión del producto y la información transmitida a través de ellas, en ambos sentidos.

- Toda la información que tenga que hacer uso del producto para ser transmitida (como contraseñas, parámetros de configuración, actualizaciones críticas).

- Datos de configuración del producto y de auditoría generados por éste.

- Actualizaciones del dispositivo susceptibles de afectar a su configuración y funcionalidad.

- Información y recursos de la red interna de la organización.

Amenazas

Las principales amenazas a las que el uso de esta familia de productos pretendehacer frente, serían:

- Ataque a la red. Un atacante, desde dentro o desde fuera de la red, consigue acceder y/o modificar la información intercambiada entre el producto y otras entidades autorizadas o entre los distintos módulos del producto.

- Ataque local. Un atacante puede actuar a través de software no privilegiado ejecutado en la misma plataforma de computación donde se ejecuta el producto. Los atacantes podrían modificar de forma maliciosa los ficheros o comunicaciones que utiliza el producto.

- Acceso a información almacenada. Un atacante podía acceder a información sensible almacenada en la plataforma en la que se instala y ejecuta el producto.

- Acceso a las funciones de seguridad. Un atacante podría acceder ymodificar las funciones y datos de seguridad del producto.

- Actividad no detectada. Un atacante consigue acceder, cambiar o modificar la funcionalidad de seguridad de la herramienta sin que esto sea apreciado por el administrador.

- Ataque SPM. Contenido externo potencialmente dañino. Un atacante consigue introducir en la red interna, contenido potencialmente dañino a través del correo electrónico.

Beneficios

- Anti-spam para aumentar la productividad y la gestión de correos electrónicos

- Anti-spam para proteger sus e-mails de ataques phishing

- Economía de banda con antispam en la nube

- Descentralización de administración de la cuarentena de spam

- Auditoría y archiving de e-mails

- Control de accesos por remitente o destinatario Gestión de listas blancas y negras

- Prevención contra la filtración de información (DLP)